Что значит поймать хакера с поличным. Антивирусная правДА!TM. Как это работает

С чего следует начинать, если появилось желание научиться повелевать программными кодами и криптографическими ловушками? Как становятся хакерами? Ведь они способны без особого труда проникнуть в чужой компьютер, попутно взломав несколько паролей. Нет ничего странного в желании стать хакером, ведь каждый хоть раз хотел посмотреть чужую почту или аккаунт.

Кто такие хакеры?

Итак, как становятся хакерами? В первую очередь потребуется понять, что подразумевается под этим термином. Следует отметить, что хакеры ничего общего не имеют с разного рода злоумышленниками, которые промышляют кражей денег с банковских счетов и атакуют самые разные ресурсы для того, чтобы заблокировать к ним доступ пользователей. Естественно, современные компьютерные умельцы потеряли статус IT-специалиста высшей квалификации. В связи с последними событиями они стали пользоваться плохой репутацией у простых обывателей.

А ведь раньше за этим термином скрывались настоящие компьютерные гении, которые были способны исправлять коды в программах, основываясь на собственных нестандартных алгоритмах. Поэтому, задавшись вопросом о том, как становятся хакерами, следует осознать те цели, которых необходимо будет достигать, овладев этой не совсем простой и редкой профессией. Следует учесть, что на современном этапе имеются разного рода ограничения в законах. И игнорировать их нельзя, так как это повлечет за собой ответственность. К тому же мошенничество в сфере программного обеспечения уже является причиной большого количество скандальных историй. И главными героями в них являются именно хакеры, которые, однако, могут претендовать только на лавры воришек чужих денежных средств и секретов.

Необходимо изучение языков программирования

Вы хотите еще ответить для себя на вопрос о том, как становятся хакерами? Тогда следует понимать, что без соответствующей подготовки ничего добиться не получится. Карьеру уважаемого эксперта в сфере компьютерных технологий и программ следует начинать с процесса изучения языков программирования. На современном этапе их имеется достаточно много. При этом следует понять, что есть такие языки, которые позволяют общаться непосредственно с персональными компьютерами. С их помощью можно находить решения разного рода задач. Для того чтобы создать автономные программы, применяются современные инструменты. При этом программирование в сети является отдельной отраслью программных кодов с командами, которые позволят структурировать документацию. С их помощью также можно администрировать самые разные процессы в Интернете.

Пытаясь разобраться, кто такой хакер, следует отметить, что имеет место быть еще одна категория языков. Речь идет о механизмах проектирования разнообразных программных платформ в компактных устройствах (мобильных телефонах). В связи с этим, делая выбор в пользу определенной сферы деятельности, требуется осуществить выбор соответствующего языка программирования. Именно на нем и надо сконцентрировать наибольшее внимание.

Даже простые инструкции требуют знаний

Естественно, для того чтобы взломать электронную почту, на современном этапе можно воспользоваться пошаговыми инструкциями. Однако они не позволят понять, кто такой хакер. Да и принципы работы разных программ, а также тонкости передачи данных в Интернете все равно потребуется изучить. В связи с этим следует сначала попытаться изучить терминологию, характерную для среды хакеров и программистов. Именно посредством специфических терминов можно общаться с компьютерными специалистами, не опасаясь дилетантов, которые не имеют достаточных знаний для понимания особого «языка».

Необходимо изучать операционные системы

Как стать хакером? Уроки, за счет которых можно изучить данную область деятельности, потребуют достаточно много времени, сил и желания. Что еще необходимо, кроме изучения терминологии и языка программирования? Следует научиться читать операционные системы. Хакерским семейством считается Unix/Linux. Достаточно важной особенностью Unixes является открытость кода. Можно читать, каким образом была написана операционная система. Имеется возможность досконального ее изучения. Также можно предпринять попытки относительно изменения чего-либо. Кроме того, Unix/Linux ориентируется на Интернет.

Требуется изучение Интернета и принципов написания скриптов

Чтобы стать хакером, необходимо разобраться, каким образом следует использовать Всемирную паутину. Также следует понимать принципы написания HTML. Web - серьезное исключение, большая игрушка для хакеров. Как было сказано политиками, Интернет способен изменить мир. И только по этой причине с ним необходимо научиться работать.

В том случае, если язык программирования изучен еще не был, писание на HTML поможет приобрести некоторые полезные навыки. Они пригодятся в момент освоения программных кодов и принципов их написания. В связи с этим требуется научиться делать хотя бы домашние странички. Следует также попробовать XHTML. Он более аккуратно проработан по сравнению с классическим HTML.

Технически Всемирная паутина представляет собой комплекс компьютерных сетей. Однако на современном этапе это достаточно важная среда коммуникации, которая может быть использована для выполнения самых разных задач. Следует понимать, что российские хакеры обязаны знать английский. Это связано с наличием большого количества информации, которая доступна только на этом языке.

Никакой монотонности быть не должно

Быть специалистом в области компьютеров, программ и всемирной сети - огромное удовольствие. Однако для этого потребуется приложить максимум усилий. Соответственно, необходима мотивация. Чтобы быть хакером, необходимо получать удовольствие от процесса решения проблем в момент оттачивания навыков и тренировки интеллекта. Специалистам такого уровня никогда не бывает скучно долго и кропотливо изучать массу языков и программ, и работа им не кажется монотонной. Они делают то, что им нравится.

Как стать хакером? Набор программ (операционные системы, языки программирования, открытые коды и т.п.), знание английского языка, стремление к постижению чего-то нового - все это поможет в достижении поставленных целей. Но что еще следует помнить?

- Не надо забывать о том, что для того, чтобы стать одним из лучших в своем деле, требуется решать только самые сложные задачи. Не надо обладать слишком высоким самомнением. Просто необходимо ставить перед собой цели, развиваться день ото дня. Если что-то не было понятно сегодня, то завтра следует постараться разобраться в сложном вопросе. Если не был получен новый навык, то, скорее всего, день прошел зря. Не следует делать себе поблажек.

- Не все компьютерные специалисты одинаковы. Имеются те, кто интересуется только получением прибыли. Есть такие, которые стремятся к знаниям и информации, иногда при этом преступая черту закона. Но все знаменитости-хакеры характеризуются наличием разных целей. Именно это позволяет им добиваться значительных высот в своей профессии.

- Являясь новичком, не надо пытаться взломать крупные корпорации либо государственные структуры. Следует понимать, что люди, которые отвечают за безопасность данных систем, скорее всего, в своем деле разбираются намного лучше. Следует отметить, что такие специалисты даже в момент обнаружения вторжения не станут оперативно реагировать. Они сначала дождутся, пока хакер не наследит серьезно. Другими словами, новичок может ощущать себя в безопасности после взлома, продолжая исследование систем, к примеру, на наличие уязвимостей. А специалисты в это время активно заманивают их в ловушку.

- Необходимо постоянно совершенствоваться, изучая специализированную литературу.

Заключение

На основе всего вышесказанного можно сделать вывод. Надо постоянно изучать самые разные дисциплины, языки, литературу, сеть. Хакеров не так уж и много. Поэтому, чтобы стать одним из них, необходимо изначально готовить себя к кропотливой и долгой работе в первую очередь над самим собой. И еще, если с детства вы не любили решать логические задачи, то стоит попробовать найти для себя иное занятие, которое не требует мозгового штурма, максимальной усидчивости и серьезного терпения.

Как стать хакером с нуля

Работа профессионального хакера очень интересна. Взломы сайтов, хищение важной информации, похищение денег, проникновение, разглашение секретов. Возможности настоящего хакера безграничны. Что касается его имени, оно тщательно скрывается.

Молодых людей влечет активная деятельность по хищению информации и взлому сайтов. Но, они не учитывают, что за такие поступки часто приходится отвечать перед законом.

Работа не всегда предусматривает нелегальную деятельность, и это факт. Если желаете работать в компьютерной области, вашими услугами будут пользоваться крупные компании. И неудивительно, ведь хакер – первоклассный IT-специалист.

Как показывает практика, корпорации и крупные банки желают видеть профессионального хакера в своем штате. Организации защищают важную информацию с помощью компьютерных технологий, а специалист способен обнаружить в защите лазейки и предотвратить хищение данных.

Обрести профессию поможет только саморазвитие. Я поделюсь несколькими советами, а вы с их помощью приблизитесь к мечте, возможно, и реализуете ее.

Пошаговый план действий

- Базовые навыки . В первую очередь познакомьтесь с интернетом, узнайте значение различных заголовков, изучите массу основных понятий и разберитесь во взаимодействии браузеров с серверами.

- Языки программирования . Особое внимание уделите изучению языков программирования. С помощью пособий, которых в интернете предостаточно, научитесь писать простенькие программы. Приложив немного усилий, овладеете навыками программирования, а в будущем появится возможность их совершенствовать.

- Если мечтаете работать хакером, особое внимание уделите изучению языка гипертекстовой разметки, который называется HTML.

- Английский . Не обойтись и без знания английского языка. Этот язык используется всеми мировыми сервисами. Следовательно, владением им обязательно.

Четыре изложенных пункта помогут овладеть базовыми навыками. Справившись с задачей, приступайте к изучению профессиональных вопросов и тонкостей хакерства. Благо, интернет переполнен информацией, касающейся сегодняшней темы.

- Цените свое время и коллег . Достижениями обязательно делитесь с «братьями по оружию».

- Уважайте кодекс . У хакеров есть свой кодекс, который запрещает давать или брать взамен. Если удалось взломать чужую программу, сообщите об этом владельцу, чтобы он поработал над защитой своего детища.

- Искорените шаблонные мысли . Хакер не должен мыслить шаблонно. Он обязан обладать способностью быстро и всегда находить ответы.

- Спрашивайте советов . Если что-то непонятно, не стесняйтесь спросить совет на тематическом форуме. Если решили задачу самостоятельно, поведайте алгоритм решения коллегам. В будущем они поступят точно так же.

- Следите за техникой . Компьютер – живой организм и близкий друг IT-специалиста. Поэтому компьютерной технике, стационарным системам, ноутбуку или нетбуку, нужен уход.

Быстро достигните цели, если команда ваших союзников пополнится усидчивостью и свободным временем. Каждый день придется осваивать новую информацию, что принесет опыт.

Видео советы

О компьютерных играх лучше позабыть. Свободное время тратьте на получение знаний, которые пригодятся в будущем. Обязательно прочтите Уголовный кодекс, чтобы избежать неприятной ситуации.

Как стать хакером с чего начать

Продолжая тему сегодняшней статьи, рассмотрим главные этапы обучения, чтобы подробно узнать, с чего начать, чтобы стать хакером.

В художественных фильмах хакеры взламывают платежные системы, сайты государственных учреждений, крупные организации и промышленные объекты. Основной целью взломов выступает важная информация или денежные средства. В реальности не все так просто.

Хакер – обычный программист, который способен взломать программный код. При этом у него другие цели. Он не стремится заполучить важные данные и продать их за большие деньги на «черном рынке». Во время взломов специалист знакомится с принципом работы той или иной программы, изучает код, чтобы найти дыры, создать аналог или схожую программу.

Многие считают хакеров преступниками, которые взламывают и разрушают, поэтому появляются «специалисты», которые хакерами не являются, но пытаются вести подобный образ жизни. Даже начинающий способен навредить сайту или компьютеру, если использует вредоносный скрипт, который маскируется под программу и размещается на сайтах.

В реальной жизни встретить настоящего профессионала в этой области проблематично. Опытный хакер никогда не расскажет, чем занимается. Он работает один, поскольку знает, что подобная деятельность наказуема.

- Наберитесь терпения. Осознайте, что освоение навыков потребует годы.

- Особое внимание уделите изучению прикладной математики. Поверьте, без математических знаний стать хакером не удастся.

- Обязательно приобретите книги, посвященные работе программ, программных платформ, систем безопасности.

- Научитесь писать код и создавать шифрованные системы без посторонней помощи. Работа без этих навыков невозможна.

- Читайте тематические журналы, посещайте сайты и форумы, посвященные хакерской деятельности. Источники информации помогут в саморазвитии.

- Ведите дневник. Записывайте статистику успехов и достижений. Со временем заметите, что навыки стали более совершенными.

Приготовьтесь к тому, что обучение в домашних условиях будет продолжительным и потребует максимум усилий. Только так покорите вершины и сломаете стереотипы. Помните, действовать нужно в рамках закона.

Видео

Надеюсь, рассказ поможет, а вы, ознакомившись с материалом, быстро добьетесь успеха.

Не забывайте, что создание или изменение программ, которые приводят к незаконному копированию, блокированию или уничтожению важной информации, наказуемое преступление. За такие действия могут лишить свободы на 3 года и оштрафовать на кругленькую сумму.

Давно хотел рассказать как я работал в отделе "К", как собирал доказательства, как искал и как задерживал преступников. Начну с начала.

Как я попал туда: помог хороший знакомый в полиции (тогдашней милиции), грит мол давай к нам в отдел "К", ну после универа выбора у меня не было и я согласился.

Что я делал в начале: В компьютерах я разбираюсь хорошо, по этому посадили меня составлять запросы провайдерам, хостерам и подобным организациям. На самом деле это пустая формальность, бумажка требуется в качестве доказательства. Пробить IP адрес можно было и без официального запроса, например рос*теле*ком выдавал информацию о владельце по одному телефонному звонку, естественно официально такой процедуры нет, но есть договорённость.

Сбор доказательств: это вторая ступенька моей карьерной лестницы которая добавилась к первой. Собирал доказательства я одной кнопкой prtscr, отправлял их на подпись+печать и подшивал в папочку. В большинстве случаев я просто делал скриншоты сайтов с ЦП (чилд порн) и экстремистскими материалами, но бывали задачи и посложнее, такие как чтение переписки и просмотр видео/фото, но об этом чуть позже. Как только насобирал достаточно доказательств - отправлял запрос провайдеру, провайдер отвечал очень быстро и давал бумагу со следующими данными о владельце IP адреса:

3. Паспортные данные

4. MAC адрес устройства (это важно, ниже расскажу почему)

Небольшая заметка: большинство видео и фото, которые я смотрел вполне себе официально - ЦП.... и это жесть.... их было очень много, я переживал за участников, но потом осознал, что большинство авторов этих роликов/фото найдут и жестоко покарают кожаными дубинками во все щели. Работать стало проще.

Поиски злодеев: злодеи бывают разные, экстремистов ищут в одном месте, педофилов в другом, мошенников в третьем. Самые глупые - педофилы, которые расшаривали диск с ЦП в программах DC++ (раньше были очень популярны), одним этим действием они вешали на себя 242 статью (распространение). К слову сказать, вычислять таких было делом техники, часто рядом на диске я находил личные фотографии по которым можно было с уверенностью сказать, что человек без лица с ЦП видео/фото тот же самый, что и на обычном фото, бывало и документы лежали. Если ничего нет - искал файлы с паролями от популярных браузеров (при условие что расшарен диск с браузером), зачастую там были аккаунты владельца компьютера и это тоже шло в доказательную базу.

Задержание злодеев: всё начинается рано утром, обычно в 6 утра. В начале возле дома преступника паркуется грузовой микроавтобус (как автолайн или маршрутка) с группой захвата. Затем подкатывает машина с оперативниками и все очень тихо поднимаются на этаж. Автомобили тем временем отъезжают на соседнюю улицу. Жильцов квартиры просят открыть дверь под любым предлогом: пожар, соседи с низу, газовая служба и тп. Если повезло и дверь открыли - вламывается группа захвата, укладывает всех на пол, проверяет что бы всё было "чисто" и только после этого заходят оперативники.

Процессуальные действия: в обязательном порядке привлекают понятых, в 6 утра их сложно найти, по этому обычно, в качестве понятых свои люди, которые подпишут любой беспредел и им за это ничего не будет, зачастую это практиканты с универов. Со стола, с мышки и клавиатуры скатывают отпечатки и берут какие то пробы (я в этом не силён). Если компьютер включен - нам очень повезло, если запаролен - нужно попросить владельца его включить... в начале просят вежливо, потом просят дубинками, берцами и разнообразными методами пыток которые не оставляют следов, НО, я очень надеюсь, что такого беспредела как раньше сейчас нет.

Сбор улик: описывают всю технику, самое важное: устройство с MAC адресом который засветился у провайдера, обычно это роутер. Так же изымают компьютер или ноутбук. Если владелец выдержал все попытки узнать пароль - компьютер отправляют на экспертизу.

Заметка про экспертизу: Вы думаете эксперты будут подбирать пароль? Нет. Они вытаскивают хард, подключают его к своему компуктеру и тупо смотрят файлы. Если на HDD найден криптоконтейнер - его никто не будет расшифровывать, у них нет суперкомпьютеров под это дело.

Почему я уволился: не буду рассказывать ванильные истории, всё на много проще - я нашёл другую работу с достойной зарплатой. На моё место пришли хорошие ребята которых я обучил перед уходом. Связи не потерял...

P.S. Если преступник скрывается за VPN или публичным прокси другой страны - можно считать дело висяком, расследовать их будут только если попросят сверху или что то действительно стоящее и важное. На такое может уйти и год и два.

Обычный человек, который знает об операциях спецслужб против хакеров только из остросюжетных боевиков, наверняка думает, что подобные мероприятия – это чрезвычайно сложная штука, настоящая «война умов», в которой фатальные ошибки совершаются на уровне написания кодов.

В реальной жизни все происходит совершенно по-другому – компьютерных злоумышленников, как правило, губят лень и элементарная невнимательность.

И в качестве подтверждения своих слов, я приведу несколько случаев деанонимизации и дальнейшей поимки известных хакеров и кибер-преступников.

История о вредности простых паролей

Джереми Хаммонд считался одним из самых талантливых хакеров Соединенных Штатов. На его счету значился не один взлом систем безопасности банковских структур, однако, до определенной поры все это ему сходило с рук. Правоохранители плотно начали интересоваться его персоной после того, как Джереми практически в одиночку смог проникнуть в базу данных крупной неправительственной организации, занимавшейся сбором разведывательных данных.

На его след ФБР и ЦРУ навел один из внедренных в хакерскую среду агентов, который был согласен дать свои показания против Хаммонда в суде. Впрочем, этого было мало – против компьютерного злоумышленника были необходимы железобетонные доказательства, которые можно было добыть, только проанализировав данные, хранящиеся на его компьютере.

Естественно, ПК Джереми был запаролен, однако, здесь с ним сыграла злую шутку его собственная лень – в качестве ключа доступа он использовал кличку своего собственного кота. Агенты спецслужб, естественно, знали об имени его домашнего животного и воспользовались этой информацией. В итоге Джереми Хаммонд был осужден на 10 лет.

Чтобы не повторить эту историю, всегда используйте сложные пароли, не имеющие какого-либо открытого смысла.

Ох уж эти мессенджеры…

В 2011 году разразился нешуточный скандал – платежная система «Ассист» подверглась мощнейшей DDoS-атаке, в результате которой ее работа была прекращена на несколько суток. По этой причине российский «Аэрофлот», который пользовался ее услугами, понес существенные убытки. С иском об их возмещении авиационная компания обратилась в суд.

В ходе разбирательства следствию удалось выйти на человека, который стоял за организацией DDoS-атаки. Им оказался Павел Врублевский – владелец еще одной платежной системы, который с помощью такого шага хотел покончить с конкурентами. В итоге его наградой стало 2,5 года тюрьмы.

Но как правоохранители вышли на след Врублевского? Все до банального просто – в ходе планирования и осуществления своего замысла он переписывался со своими подельниками в ICQ. Этот мессенджер никогда не отличался надежной защитой, поэтому следователям не составило никакого труда получить доступ к переписке главного подозреваемого.

Поэтому используйте только надежные мессенджеры и общайтесь в сети так, будто за вами уже наблюдают.

Прочитали: 7601 Комментариев: 88 Рейтинг: 98

… Звонок вечером «Товарисча такого то приняли в браслеты, сейчас в СИЗО», ночью не спишь судорожно вспоминаешь что было общего как могут зацепить и тебя, утром звонок на телефон:

а в ответ тишина и положили трубку, через минуты три скрип тормозов, выглядиваю УАЗик с мигалками под окном, кроссовки, куртка, ноут в сумку, прыжок с окна на клумбы, и когда уже убегал, вспомнил, что в постели спит моя девушка, думаю ее то не за что и дальше бегом. Куда бежать, как жить дальше? не ясно…

Ноутбук, судя по всему, по приоритетам оказался куда выше, чем судьба подруги. Что, конечно, показательно. Тема сегодняшнего выпуска: можно ли поймать хакера.

Как ни странно, ответ – да. Несмотря на обилие специализированных ресурсов, подробно рассказывающих о том, как сохранить анонимность, множество злоумышленников (от хулиганов до вымогателей) работает непосредственно со своего компьютера.

В конце апреля на одном из популярных интернет-сообществ появился анонс необычных трансляций – неизвестный подключается к компьютерам ничего не подозревающих людей, следит за ними с помощью их же веб-камер и, в конце концов, захватывает управление. Хакер комментирует происходящее, раскрывает данные почтовых аккаунтов, адреса страниц в соцсетях и логин от аккаунта в Skype. Вслед за этим зрители, а это порядка 500–1000 человек, устраивают настоящую травлю жертвы: заваливают человека звонками, пишут в личные сообщения и на стене персональной страницы «ВКонтакте».

Кроме того, если у человека установлен кошелек Web-money или игровая программа Steam – хакер удаляет купленные игры, а также дает своим зрителям возможность распотрошить их: они переводят средства, забирают серийные ключи, игровые деньги или одежду. Злоумышленник нередко включает непристойные ролики на экранах своих жертв и включает громкую музыку, если у него есть такая возможность. В среднем атака на пользователя длится от 5 до 10 минут, потом либо жертва отключается, либо аудитория теряет интерес, и хакер ищет другой зараженный компьютер.

Если вас настойчиво «достают», то почему бы нам не взять в руки шашку?

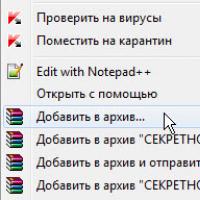

С чего начать? Вариантов много, как и утилит для анализа ситуации. Для примера посмотрим на список подключений с нашего компьютера.

Откроем командную строку (Пуск -> Выполнить -> cmd ) и наберем команду netstat -aon .

Для удаленного подключения к компьютерам жертв стример использует программу подключения LuminosityLink, его жертвы не получают уведомления о том, что к ним кто-то пытается подсоединиться – все происходит совершенно незаметно. При этом у большинства людей, подвергшихся атаке, установлена утилита для скачивания torrent-файлов MediaGet.

Команда netstat «вывалит» довольно много информации, но нас интересуют подключения со статусами ESTABLISHED и LISTENING. Статус ESTABLISHED говорит о наличии соединения, а LISTENING означает, что некая программа (возможно, троянец) прослушивает порт, ожидая соединения.

При установленном соединении в столбце «Внешний адрес» вы увидите IP-адрес подключенного компьютера.

Внимание! Мы предполагаем, что вы знаете адреса своего компьютера и компьютеров локальной сети и отличите их от адресов внешних, вам неизвестных. На самом деле вредоносная программа может работать и с соседнего компьютера, но для простоты мы этот случай не рассматриваем.

И вот мы видим в столбце «Внешний адрес» волшебные цифры 185.79.119.139:5222. «Ага!» – сказали суровые сибирские мужики.

В Интернете существует множество специальных инструментов, позволяющих без особого труда определить сети, подконтрольные интересующим нас компаниям, и при этом никак не засветиться перед ними. Для пассивной разведки в рамках сбора статистики по сетевым периметрам финансовых организаций мы использовали:

- Поисковые системы (Google, Yandex, Shodan).

- Отраслевые сайты для финансового сектора - banki.ru , rbc.ru .

- Whois-сервисы 2ip.ru ; nic.ru .

- Поисковые системы по базам данных интернет-регистраторов - Hurricane Electric BGP Toolkit, RIPE .

- Сервисы визуализации данных по доменному имени сайта - Robtex .

- Сервис для анализа доменных зон dnsdumpster , который содержит исторические данные по доменным зонам (изменения IP), чем сильно помогает собирать данные. Похожих сервисов много, один из самых известных аналогов - domaintools.com .

А что у нас использует порт 5222? Воспользуемся поисковиком:

Стандартными портами для подключения Jabber-клиента к серверу являются 5222 и 5223. Порт 5222 применяется для шифрованного соединения с использованием TLS, а также незащищенного соединения, а 5223 - для шифрования с помощью SSL.

Виновник соединения установлен – это работающий на компьютере мессенджер. Но ведь все могло быть и не так.

Возможно, в случае анализа атаки вы получите информацию, что данный сетевой адрес принадлежит к диапазону адресов какого-то провайдера. И это уже будет успех – вы можете сообщить этому провайдеру об атаках с его адресов.

Каждая сетевая карта имеет уникальный код – MAC адрес. Провайдеры некоторое время хранят информацию о соответствии IP-MAC в определенное время. Если вам известен IP, известно время и есть доступ к БД провайдера, вы можете узнать MAC. Потом, когда компьютер будет в сети, можно проследить местонахождение компьютера.

А вот если вам удалось найти IP, принадлежащий конкретному человеку, то это повод обратиться в полицию. Вполне возможно, что его компьютер тоже взломан и используется хакером в качестве промежуточного звена.

Естественно, вычислить злоумышленника, атакующего с чужого компьютера, для обычного пользователя нереально (ведь для этого как минимум придется проникать на этот самый ПК – а это уже статья). Но то, чего не может простой пользователь, доступно полиции, которая имеет право запрашивать соответствующие данные.

Сотрудниками управления по расследованию преступлений против информационной безопасности и интеллектуальной собственности Следственного комитета получены официальные сведения о том, что гражданин Беларуси является одним из участников международного форума киберпреступников и продает вредоносное программное обеспечение. Данный гражданин являлся также администратором форумов, на которых обсуждались вопросы совершения противоправных действий в сфере высоких технологий.

В ходе совместных мероприятий удалось идентифицировать личность данного мужчины. Им оказался житель Гомельской области 1983 года рождения. После этого сотрудники ФБР США осуществили закупку у белоруса вредоносного программного обеспечения. Исходный код данной программы был проверен специалистами в области информационной безопасности, которые дали заключение о его вредоносности.

Началом операции послужило задержание вышеуказанного лица на территории Гомельской области. В ходе осмотра компьютерной техники следователями и сотрудниками Управления «К» Министерства внутренних дел получены прямые доказательства совершения задержанным преступлений и его принадлежности к международной киберпреступной группировке.

Поздравляем белорусских коллег!

Здравствуйте Надежда! Вы отписались на моем блоге о том, что у Вас имеются все данные на кибер преступника, но Вы не знаете, как ими можно воспользоваться, чтобы наказать злоумышленника. Меня тоже заинтересовал это вопрос, по сему, делюсь информацией, которую по этому поводу мне удалось «выудить» из просторов нынешнего, оскверненного множеством плохих людей, в виде хакеров и мошенников, Интернета:

— Пожаловаться провайдеру Хаккера, осуществляющего атаку на Ваш сайт. Предварительно собрав все имеющиеся доказательства (скрины, логи, данные, переписку и т.д.). Вроде бы, решение провайдера о блокировке Интернета злоумышленнику, выносится через суд. Точно не знаю.

— Обратиться в правоохранительные органы, в частности, в ФСБ. В УК РФ есть соответствующие статьи:

УК РФ глава 28: Преступление в сфере компьютерной информации

Статья 272. Неправомерный доступ к компьютерной информации

1. Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, — наказывается штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо лишением свободы на срок до двух лет.

2. То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, — наказывается штрафом в размере от пятисот до восьмисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от пяти до восьми месяцев, либо исправительными работами на срок от одного года до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет.

Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ

1. Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами — наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев.

2. Те же деяния, повлекшие по неосторожности тяжкие последствия, —

наказываются лишением свободы на срок от трех до семи лет.

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети

1. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, —

наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет.

2. То же деяние, повлекшее по неосторжности тяжкие последствия, —

наказывается лишением свободы на срок до четырех лет.

Оба метода «отмщения» подразумевают неимоверную волокиту, суды и т.д.

Приказ 343 почта. Приказ по почте россии. Последствия неявки в суд по повестке

Приказ 343 почта. Приказ по почте россии. Последствия неявки в суд по повестке Как поставить пароль на папку в компьютере с Windows без программ и с ними

Как поставить пароль на папку в компьютере с Windows без программ и с ними Pluton – бесплатный одностраничный шаблон на Bootstrap HTML5

Pluton – бесплатный одностраничный шаблон на Bootstrap HTML5 История ZX Spectrum: Мифы и реальность Новый спектрум

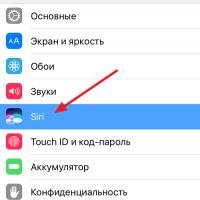

История ZX Spectrum: Мифы и реальность Новый спектрум Голосовой помощник Siri от Apple Функции сири на айфон 6s

Голосовой помощник Siri от Apple Функции сири на айфон 6s Как выполнить откат до предыдущей версии iOS?

Как выполнить откат до предыдущей версии iOS? Разблокировать iPad за четыре дня

Разблокировать iPad за четыре дня