Как прослушиваются мобильные телефоны. Как прослушивать телефон жены - раскрываем секреты. Как узнать, ведётся ли прослушка

Вокруг вопроса прослушки телефона без установки программы контроля ходит множество сказок. Многие новоиспеченные шпионы заявляют о наличии подобной возможности. Горе-маркетологи продвигают свои продукты для перехвата на лету чужих разговоров и СМС. Но о том, что телефонная GSM сеть защищена и не поддаётся взлому без специализированного оборудования обычно умалчивают. А легко ведомые на такие уловки, неосведомлённые пользователи интернетов слушают взахлёб и тратят деньги.

Весь трафик сотовых операторов шифруется сложным алгоритмом. Для его перехвата много усилий не нужно, достаточно с приёмником сигнала стаять на пути этого сигнала (поблизости с разговаривающим), однако для расшифровки защищённой информации придётся обзавестись очень даже дорогостоящим оборудованием. Либо уровнем технических знаний в области криптографии и оборудованием попроще, но также очень не дешёвым и громоздким, с которым вы не будете достаточно мобильны. Вобщем, тут всё на уровне профессионалов, а значит для масс не доступно.

Прослушка телефона по номеру абонента — теория

Итак, прослушка по номеру абонента возможна. Это однозначно. И возможна она несколькими путями.

Итак, прослушка по номеру абонента возможна. Это однозначно. И возможна она несколькими путями.

Первый способ — для прослушки телефона без установки программы вам необходимо получить доступ к данным операторов сотовой связи . В соответствие с последними изменениями в законодательстве, операторы теперь обязаны хранить разговоры пользователей сети несколько лет. Ровно как и текстовые сообщения. Вот только разглашать их они не имеют права в соответствие с тем же законодательством. Слишком велика для них ответственность за подобное деяние. Получить доступ к этим данным могут только спецслужбы, которым достаточно отправить соответствующий запрос, после чего оператор обязан передать всю запрошенную информацию. Отсюда простой вывод — прослушка без доступа к телефону прерогатива спецслужб , для которых это обычная рутинная работа. Вы просто не задумывались о том, сколько преступлений раскрывается при помощи анализа данных сотовых операторов.

Второй способ — прослушка телефона без установки программы возможна при использовании сложных программно аппаратных комплексов по перехвату и расшифровке GSM. Но тут столько сложностей, что способ никогда не станет массовым.

Во-первых, нужно быть в зоне перехвата сигнала от мобильника (или разместить там приёмник, отправляющий все gsm сигналы на вашу базовую станцию).

Далее вам понадобится мощное оборудование для расшифровки полученной информации, которая операторами шифруется криптографическими алгоритмами. Есть упоминания в сети неких «радужных таблиц» для дешифровки 64 битной системы криптозащиты А5/1, используемой операторами сотовой связи (даже звучит сложно, представьте чего стоит наладить такую систему). Сами таблицы занимают терабайты на жёстком диске. Для расшифровки нужно оборудование как при майнинге (мощные графические процессора). И получается что во едино нужно собрать приёмник GSM сигнала (он дорогой, но народные умельцы могут использовать обычные старые Nokia, внеся в них некоторые доработки), компьютер с большим объёмом памяти и мощным графическим процессором. Объединить это при помощи специализированной программы по обработке зашифрованного сигнала при помощи радужных таблиц и отфильтровать всё лишнее.

Во всё этом нет ничего невозможного для продвинутых специалистов, однако это не массовый продукт для повседневного использования. И использовать его также очень сложно и, даже, не всегда возможно (вам придётся всюду следовать за вашим объектом слежения, или подсовывать ему приёмник-передатчик GSM, но тогда почему бы не использовать обычный жучок для прослушки?).

Потому можно смело утверждать что прослушка телефона без шпионских программ сегодня доступна только для избранных, коими являются спецслужбы и специализирующиеся на этом вопросе агентства. Т.е. прослушка телефона по номеру абонента без прямого доступа к его аппарату для установки программы практически не возможна!

Похожие материалы:

Самый явный способ - официальная прослушка со стороны государства.

Во многих странах мира телефонные компании обязаны обеспечить доступ к линиям прослушивания телефонных каналов для компетентных органов. Например, в России на практике это осуществляется технически через СОРМ - систему технических средств для обеспечения функций оперативно-розыскных мероприятий.

Каждый оператор обязан установить на своей АТС интегрированный модуль СОРМ.

Если оператор связи не установил у себя на АТС оборудование для прослушки телефонов всех пользователей, его лицензия в России будет аннулирована. Аналогичные программы тотальной прослушки действуют в Казахстане, на Украине, в США, Великобритании (Interception Modernisation Programme , Tempora) и других странах.

Продажность государственных чиновников и сотрудников спецслужб всем хорошо известна. Если у них есть доступ к системе в «режиме бога», то за соответствующую плату вы тоже можете получить его. Как и во всех государственных системах, в российском СОРМ - большой бардак и типично русское раздолбайство. Большинство технических специалистов на самом деле имеет весьма низкую квалификацию , что позволяет несанкционированно подключиться к системе незаметно для самих спецслужб.

Операторы связи не контролируют, когда и кого из абонентов слушают по линиям СОРМ. Оператор никак не проверяет, есть ли на прослушку конкретного пользователя санкция суда.

«Берёте некое уголовное дело о расследовании организованной преступной группы, в котором перечислены 10 номеров. Вам надо прослушать человека, который не имеет отношения к этому расследованию. Вы просто добиваете этот номер и говорите, что у вас есть оперативная информация о том, что это номер одного из лидеров преступной группы», - говорят знающие люди с сайта «Агентура.ру».

Таким образом, через СОРМ вы можете прослушать кого угодно на «законных» основаниях. Вот такая защищённая связь.

2. Прослушка через оператора

Операторы сотовой связи вообще безо всяких проблем смотрят список звонков и историю перемещений мобильного телефона, который регистрируется в различных базовых станциях по своему физическому расположению. Чтобы получить записи звонков, как у спецслужб, оператору нужно подключиться к системе СОРМ.

Российским правоохранительным органам ставить трояны нет особого смысла, разве только требуется возможность активировать микрофон смартфона и вести запись, даже если пользователь не разговаривает по мобильному телефону. В других случаях с прослушкой отлично справляется СОРМ. Поэтому российские спецслужбы не слишком активно внедряют трояны. Но для неофициального использования это излюбленный хакерский инструмент.

Жёны шпионят за мужьями, бизнесмены изучают деятельность конкурентов. В России троянский софт повсеместно используется для прослушки именно частными клиентами.

Троян устанавливается на смартфон различными способами: через поддельное программное обновление, через электронное письмо с фальшивым приложением, через уязвимость в Android или в популярном программном обеспечении типа iTunes.

Новые уязвимости в программах находят буквально каждый день, а потом очень медленно закрывают. Например, троян FinFisher устанавливался через уязвимость в iTunes , которую Apple не закрывала с 2008-го по 2011-й. Через эту дыру можно было установить на компьютер жертвы любой софт от имени Apple.

Возможно, на вашем смартфоне уже установлен такой троян. Вам не казалось, что аккумулятор смартфона в последнее время разряжается чуть быстрее, чем положено?

6. Обновление приложения

Вместо установки специального шпионского трояна злоумышленник может поступить ещё грамотнее: выбрать приложение, которое вы сами добровольно установите на свой смартфон, после чего дадите ему все полномочия на доступ к телефонным звонкам, запись разговоров и передачу данных на удалённый сервер.

Например, это может быть популярная игра, которая распространяется через «левые» каталоги мобильных приложений. На первый взгляд, обычная игра, но с функцией прослушки и записи разговоров. Очень удобно. Пользователь своими руками разрешает программе выходить в интернет, куда она отправляет файлы с записанными разговорами.

Как вариант, вредоносная функциональность приложения может добавиться в виде обновления.

7. Поддельная базовая станция

Поддельная базовая станция имеет более сильный сигнал, чем настоящая БС. За счёт этого она перехватывает трафик абонентов и позволяет манипулировать данными на телефоне. Известно, что фальшивые базовые станции широко используются правоохранительными органами за рубежом.

В США популярна модель фальшивой БС под названием StingRay.

И не только правоохранительные органы используют такие устройства. Например, коммерсанты в Китае часто применяют фальшивые БС для массовой рассылки спама на мобильные телефоны, которые находятся в радиусе сотен метров вокруг. Вообще в Китае производство «фальшивых сот» поставлено на поток, так что в местных магазинах не проблема найти подобный девайс, собранный буквально на коленке.

8. Взлом фемтосоты

В последнее время в некоторых компаниях используются фемтосоты - маломощные миниатюрные станции сотовой связи, которые перехватывают трафик с мобильных телефонов, находящихся в зоне действия. Такая фемтосота позволяет записывать звонки всех сотрудников компании, прежде чем перенаправлять звонки на базовую станцию сотовых операторов.

Соответственно, для прослушки абонента требуется установить свою фемтосоту или взломать оригинальную фемтосоту оператора.

9. Мобильный комплекс для дистанционной прослушки

В данном случае радиоантенна устанавливается недалеко от абонента (работает на расстоянии до 500 метров). Направленная антенна, подключённая к компьютеру, перехватывает все сигналы телефона, а по окончании работы её просто увозят.

В отличие от фальшивой фемтосоты или трояна, здесь злоумышленнику не нужно заботиться о том, чтобы проникнуть на место и установить фемтосоту, а потом убрать её (или удалить троян, не оставив следов взлома).

Возможностей современных ПК достаточно, чтобы записывать сигнал GSM на большом количестве частот, а затем взломать шифрование с помощью радужных таблиц (вот описание техники от известного специалиста в данной области Карстена Ноля).

Если вы добровольно носите с собой универсальный жучок, то автоматически собираете обширное досье на самого себя. Вопрос только в том, кому понадобится это досье. Но если понадобится, то получить его он сможет без особого труда.

8 комбинаций на вашем телефоне помогут узнать прослушивают ли вас.Сколько разговоров в последнее время о прослушиваниях, которые устраивают работники спецслужб, будь то обычный рабочий или высокопоставленный деятель. Но никто до конца так и не знает, как глубоко могут зайти сотрудники безопасности в прослушивании мобильных устройств.

Возможно, это всего лишь плод больной фантазии масс-медиа и шпионских фильмов, которые не перестают пользоваться популярностью во всем мире, и никаких прослушиваний и в помине нет.

Ниже представлены 8 комбинаций на вашем телефоне, которые помогут вам разобраться. Эти комбинации не известны большинству пользователей телефонами, о них знает даже не каждый оператор.

1. *#43#

Выводится информация об ожиданиях вызова на телефоне.

2. *777# (код для Украины)

Узнать текущий ваш баланс и вывести меню сотового оператора в зависимости от того, каким из них вы сейчас пользуетесь.

3. *#06#

Данный код позволяет получить уникальные данные IMEI

любого телефона.

4. *#21#

С помощью этой комбинации можно узнать о том, не приходят ли кому-то еще, кроме вас, ваши звонки, смс или другие данные. Все это можно сделать, узнав, включена ли на смартфоне переадресация.

5. *#33#

Выводятся данные о том, какие сервисы поддерживает ваш телефон и какие из них исходят из аппарата в данный момент. Это могут быть звонки, смс и многое другое.

6. *#62#

Показывает номер, на который переадресовываются ваши звонки и данные, если таковой есть.

7. ##002#

Этот код используется для отключения переадресации вызовов, чтобы принимать звонки мог только владелец аппарата, то есть вы.

8. *#30#

Дает необходимую информацию для определения номера входящих звонков.

Эти незамысловатые комбинации могут обезопасить вас от простых способов внедриться в ваш телефон извне. Впрочем, от более сложных способов, если таковые существуют, они вряд ли будут надежной защитой.

Секретные коды для iPhone: расширяем границы возможного

А вы знали, что у iPhone есть секретные коды? С их помощью можно посмотреть многое: начиная от мощности сигнала, заканчивая статусом переадресации вызова. Итак, посмотрим, что тут можно сделать:

1. Прячем свой номер телефона

Если вам нужно скрыть свой номер телефона, достаточно выполнить эту нехитрую манипуляцию, и вы уже будете звонить как “Неизвестный”.

Палочки и черточки — сегодня визуальное воплощение силы сигнала, не обладающее точностью. Включите “Режим испытаний в полевых условиях” или “Field Test Mode” и наберите номер, как указано выше. Потом после начала звонка зажмите кнопку питания. Как только экран отключится, нажмите центральную кнопку и ждите, пока не вернетесь на домашний экран. Вас будет интересовать число в верхнем левом углу iPhone, которое придет на смену палочкам, означающим силу сигнала.

3. Узнать свой уникальный код телефона

Он есть в настройках, но чтобы долго не искать, просто наберите следующую комбинацию цифр.

4. Определить, куда приходят ваши сообщения

Любая СМС сначала попадает в СМС-цент по специальному номеру идентификации, Чтобы его узнать, наберите *#5005*7672# и позвоните! Вуаля!

5. Запрет вызовов и режим вызова на ожидании

Режим запрета вызовов позволяет блокировать входящие и исходящие звонки, а режим “ожидания” дает возможность удерживать текущий или входящий вызов. Если у вас оплачены оба этих сервиса, вы можете воспользоваться вышеуказанными кодами. Поделитесь этой полезной информацией со своими родственниками и друзьями!

Инструкция

Обратите внимание на температуру батареи. Стоит заметить, что телефон, который , имеет теплую и даже горячую батарею даже в то время, когда аппарат не используется. Во время разговора аккумулятор может нагреваться, но если это происходит слишком быстро, тогда возможно телефон установлена шпионская программа .

Подмечайте нетипичное поведение аппарата, что поможет избежать незаконного подслушивания ваших разговоров. Если телефонного аппарата происходит очень долго, тогда это может указывать на то, что ваш мобильный активно прослушивается. Процесс выключения может при этом сопровождаться миганием экрана и подсветки. В некоторых случаях телефон вообще невозможно выключить. Конечно, это может свидетельствовать о его неисправности.

Следите за состоянием батареи. В том случае если телефон имеет опасное приложение для разговоров, он будет намного быстрее разряжаться. Но обращать внимание на это нужно только тогда, если в течение месяца аппарат работал от одного заряда несколько дней подряд, а теперь аккумулятор начал разряжаться в течение одного дня. Ведь со временем батарея имеет свойство изнашиваться. Кстати, быстрый разряд аккумулятора может зависеть от того, что мобильный телефон записывает разговоры в комнате, которой он лежит.

Прислушайтесь к шумам, возникающим при беседе по мобильному аппарату. При прослушке телефона во время разговора вы можете слышать непонятные шумы. Щелчки, эхо и непонятный грохот может являться свидетельством того, что вас кто-то прослушивает. В том случае если вы не разговариваете по телефону, но слышите пульсирующий шум, тогда это должно вас особенно насторожить. Также помехи на электронных устройствах, которые создает мобильный гаджет в то время, когда вы не используете его, можете означать его прослушку.

Видео по теме

Обратите внимание

Если вы думаете, что вас подслушивают по телефону, тогда обратитесь за помощью в правоохранительные органы. Они с помощью специального оборудования проверят ваши догадки и подтвердят или опровергнут их.

Для того чтобы намного снизить вероятность прослушивания телефонного аппарата не стоит ремонтировать телефон в мастерских, которые вызывают недоверие.

Если вы не хотите, чтобы с помощью телефона узнали ваше местонахождение, тогда обязательно отключите аппарат и выньте батарею.

Никогда не ведите важный деловой разговор по мобильному телефону.

В автомобиле, который движется, труднее перехватить разговор, так как сигнал при этом слабеет и расстояние между перехватывающей аппаратурой увеличивается.

Источники:

- как узнать прослушку

- Как прослушивают разговоры по мобильному телефону

Сотрудники отдела по раскрытию преступлений в сфере высоких технологий УВД облисполкома отмечают, что с подобным заявлением они в своей практике столкнулись впервые. Правоохранители выяснили, что мужчина решил отследить входящие и исходящие звонки своей бывшей супруги, для чего нашел в Интернете специальную программу, позволяющую прослушивать чужие телефонные разговоры, читать SMS-сообщения, переписку в социальных сетях.

На сайте было указано, что прослушка нарушает законодательство практически всех стран мира и для тайного наблюдения программой пользоваться запрещено. Там же было отмечено, что всю ответственность за использование понесет не автор программного обеспечения, а именно тот, кто его установил. Мужчина это предупреждение проигнорировал и прошел регистрацию на сайте.

Бывший муж не особо скрывал факт прослушки и хвастался перед женой, что знает, с кем она ведет переписку. Он заподозрил ее в том, что она общается с другими мужчинами. После того, когда женщина узнала о прослушке, она обратилась в органы, - сказал начальник отдела по раскрытию преступлений в сфере высоких технологий УВД Могилёвского облисполкома Вадим УСТИНОВИЧ.

Администрация сайта, продукцию которого использовали в противоправных целях, пошла навстречу правоохранителям и представила все реквизиты пользователя. Вызванный на беседу подозреваемый не стал отрицать своих действий.

Дело передано в Следственный комитет для решения вопроса о возбуждении уголовного дела. Специалисты не исключают, что подобные действия могут быть квалифицированы по статье УК РБ «Несанкционированное завладение компьютерной информацией». Мужчина может понести наказание вплоть до ограничения или лишения свободы сроком до двух лет.

Право на «слежку»

Согласно Конституции Республики Беларусь каждый имеет право на защиту от незаконного вмешательства в его личную жизнь, в том числе от посягательства на тайну его корреспонденции, телефонных и иных сообщений, на его честь и достоинство.

В то же время согласно Закону «Об оперативно-розыскной деятельности» осуществлять оперативно-розыскную деятельность, в том числе слуховой контроль, могут представители органов внутренних дел, органов государственной безопасности, пограничных войск, службы безопасности президента Беларуси, таможенных органов, органов внешней разведки Министерства обороны Республики Беларусь. Однако санкцию на проведение слухового контроля могут предоставить только прокуроры районов, районов в городах, городов, межрайонные и приравненные к ним транспортные и межгарнизонные военные прокуроры или их заместители.

Как понять?

Как бы то ни было, сейчас возможность прослушивать телефоны есть не только у спецслужб. Существуют шпионские программы, которые устанавливаются на мобильные телефоны и позволяют другим людям, например, конкуренту или ревнивому супругу, следить за вами, а родителям установить контроль над своим ребенком. При этом вся подобная деятельность - незаконная.

Обычно очень сложно понять, прослушивают ли вас, но есть определенные признаки, которые могут косвенно указывать на это. Например, если на телефоне установлена программа-шпион, он очень быстро разряжается. Конечно, проблема может быть в самом аппарате, если он старше года, но проверить его на наличие шпионских программ не помешает.

Стоит насторожиться, если телефон самопроизвольно выключается или перезагружается. Если при разговоре с собеседником вы параллельно слышите посторонние звуки, шумы или чужие голоса - это также может быть признаком того, что телефон прослушивается.

Если вы стали замечать, что, когда вы звоните кому-либо, соединение с абонентом устанавливается долго, это тоже может быть признаком прослушки. Дело в том, что шпионским программам необходимо некоторое время для того, чтобы «вклиниться» в разговор.

Поводом для беспокойства должно стать и то, что телефон, лежащий рядом с аудиоколонками, создает помехи, когда вы им не пользуетесь.

Приказ 343 почта. Приказ по почте россии. Последствия неявки в суд по повестке

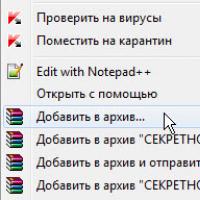

Приказ 343 почта. Приказ по почте россии. Последствия неявки в суд по повестке Как поставить пароль на папку в компьютере с Windows без программ и с ними

Как поставить пароль на папку в компьютере с Windows без программ и с ними Pluton – бесплатный одностраничный шаблон на Bootstrap HTML5

Pluton – бесплатный одностраничный шаблон на Bootstrap HTML5 История ZX Spectrum: Мифы и реальность Новый спектрум

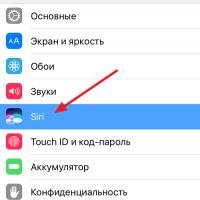

История ZX Spectrum: Мифы и реальность Новый спектрум Голосовой помощник Siri от Apple Функции сири на айфон 6s

Голосовой помощник Siri от Apple Функции сири на айфон 6s Как выполнить откат до предыдущей версии iOS?

Как выполнить откат до предыдущей версии iOS? Разблокировать iPad за четыре дня

Разблокировать iPad за четыре дня