Vera crypt полное руководство. VeraCrypt инструкция по использованию: программа для шифрования данных. Короткое объяснение – Что такое VeraCrypt

VeraCrypt шифрует ваши данные так, что посторонние не получат к ним доступ без пароля. Что-то вроде электронного сейфа, где можно хранить файлы и быть уверенным в их безопасности.

- Как защитить данные на случай, если компьютер или флешка потеряются, будут изъяты или украдены.

- Как работать с одним и тем же набором важных файлов в Windows, Mac OS X и Linux.

- Как безопасно сделать резервную копию необходимых данных.

1. Знакомство с VeraCrypt

Шаг 4. Нажмите кнопку и выберите, куда установить VeraCrypt .

Изображение 4. Первоначальные настройки VeraCrypt

Шаг 5. Нажмите кнопку для начала установки VeraCrypt в выбранную папку, как показано ниже.

Изображение 5. Процесс установки VeraCrypt

Когда установка завершится, вы увидите сообщение.

Изображение 6. Установка VeraCrypt завершена

Шаг 6. Нажмите кнопку , чтобы завершить установку. Программа предложит вам сделать пожертвование для поддержки разработчиков VeraCrypt .

Изображение 7. Предложение поддержать VeraCrypt

Шаг 7. Нажмите кнопку . Вам предложат руководство по VeraCrypt .

Шаг 8. Нажмите любую кнопку, чтобы завершить установку VeraCrypt . Если вы не меняли установки по умолчанию, на рабочем столе появится ярлык VeraCrypt .

Изображение 9. Ярлык VeraCrypt

Важно. Если вы не хотите обнаруживать присутствие шифровального средства на своем компьютере, разумно удалить этот ярлык. Если использование шифровального средства может привлечь на вашу голову серьезные неприятности, лучше вовсе удалить VeraCrypt и .

Примечание. В дополнение к нашему руководству можно воспользоваться рекомендациями для начинающих VeraCrypt Beginner"s Tutorial .

3. Создание обычного тома

VeraCrypt позволяет создавать тома двух типов: скрытый и обычный .

- Обычный том защищает ваши файлы паролем. Этот пароль нужно вводить всякий раз при начале работы с зашифрованным томом VeraCrypt.

- Cкрытый том имеет два пароля. Вы можете использовать один из них, чтобы открыть маскирующий обычный том, где хранятся не столь важные данные. Этой информацией не страшно рискнуть при крайней необходимости. Второй пароль дает доступ к скрытому тому, где хранится самое важное.

Мы расскажем, как создать обычный том . Если вы хотите создать скрытый том , пройдите этот раздел до конца, затем перейдите к части .

Чтобы создать обычный том VeraCrypt, выполните следующие шаги.

Шаг 1 . Запустите VeraCrypt. Откроется главное окно программы.

Шаг 2 . (Переключаем на русский язык, потребуется сделать один раз) Выберите в меню Settings > Language > Русский и нажмите кнопку ОК . Вы увидите главное окно программы на русском языке.

Изображение 2. Главное окно VeraCrypt на русском

Шаг 3. Нажмите кнопку [Создать том]

Изображение 3. Окно мастера создания томов

Файл-контейнер VeraCrypt – зашифрованный том, который хранится в одном файле. Этот контейнер можно переименовывать, перемещать, копировать или удалять, как любой иной файл. Мы создадим файл-контейнер . Если хотите узнать больше о других опциях, пожалуйста, обратитесь к документации VeraCrypt .

Шаг 4. Нажмите кнопку [Далее] .

Изображение 4. Выбор типа тома

В этом окне можно выбрать, какой том вы хотите создать: обычный или скрытый .

Шаг 5. Убедитесь, что выбран Обычный том VeraCrypt . Нажмите кнопку [Далее] , чтобы выбрать название и место для контейнера VeraCrypt.

Изображение 5. Выбор места для контейнера VeraCrypt

Шаг 6. Нажмите кнопку [Файл…] , чтобы выбрать место для контейнера VeraCrypt и название файла.

Изображение 6. Выбор места и названия для контейнера

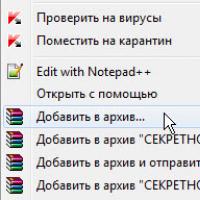

Шаг 7. Выберите папку и имя файла для вашего будущего контейнера VeraCrypt .

Нужно запомнить место и имя файла. В данном примере мы создадим контейнер с названием My Volume на Рабочем столе . Если вы хотите создать контейнер VeraCrypt на USB-устройстве (например, флешке), просто откройте нужную папку на ней (не на жестком диске компьютера) перед тем, как выбрать имя файла.

В нашем примере мы создаем контейнер (том ) на Рабочем столе , но ваш контейнер может иметь любое название и файловое расширение. Например, вы можете назвать его recipes.docx или holidays.mpg в надежде на то, что случайный человек подумает, будто это документ Microsoft Word или видеофайл. Это один из способов замаскировать наличие контейнера VeraCrypt, хотя он вряд ли сработает против того, у кого достаточно времени и ресурсов для внимательного изучения вашего устройства.

Шаг 8. Когда выбрали место и название файла для контейнера VeraCrypt, нажмите кнопку [Сохранить] .

Изображение 7. Мастер томов: место и имя выбраны

Шаг 9. Нажмите кнопку [Далее] для выбора параметров шифрования .

Изображение 8. Выбор параметров шифрования

Здесь вы можете выбрать метод (алгоритм ) для шифрования и расшифровки файлов внутри вашего контейнера VeraCrypt . Параметры по умолчанию можно считать безопасными, есть смысл ничего не менять.

Шаг 10. Нажмите кнопку [Далее] для выбора размера тома .

Изображение 9. Выбор размера тома

Окно Размер тома позволяет указать размер создаваемого контейнера . В качестве примера мы создадим контейнер 250 Мб, но вы можете выбрать другой размер. Оцените, сколько файлов вы туда хотите записать, и, что более важно, типы этих файлов. Например, изображения и видео могут очень быстро заполнить небольшой контейнер VeraCrypt.

Подсказка. Если вы планируете записывать резервные копии на CD, лучше выбрать размер контейнера 700 Мб или меньше. Для копирования на DVD контейнер должен быть не более 4.5 Гб. Намерены загружать контейнер в облачное хранилище? Попробуйте прикинуть разумный размер, учитывая скорость вашего соединения с интернетом.

Шаг 11. Укажите размер тома, который собираетесь создать. Убедитесь, что выбрали правильное значение в килобайтах, мегабайтах, гигабайтах или терабайтах. Потом нажмите кнопку [Далее] для выбора пароля.

Изображение 10. Мастер создания томов, окно выбора пароля

ВАЖНО. Выбор сложного пароля – один из самых ответственных шагов при создании тома VeraCrypt. Чем серьезнее пароль, тем лучше. Чтобы не ломать голову, придумывая и запоминая сложные пароли, можно воспользоваться менеджером паролей вроде KeePassX . Если хотите узнать больше о способах создания и запоминания хороших паролей, пожалуйста, загляните в раздел Как создавать и хранить надежные пароли и в руководство по KeePassX .

Шаг 12. Введите пароль и подтвердите его.

Важно. Кнопка "Далее" останется серой, пока вы не введете пароль дважды. Если пароль слабый, вы увидите предупреждение. Подумайте, не следует ли его изменить? Хотя VeraCrypt "согласится" с любым вашим паролем, информацию нельзя считать защищенной, если пароль слабый..

Шаг 13. Нажмите кнопку [Далее] .

Изображение 11. Мастер создания томов, параметры форматирования тома

Примечание. FAT файловую систему . NTFS большинстве компьютеров Linux.

Шаг 14. Нажмите кнопку [Разметить] , чтобы начать создание обычного тома.

VeraCrypt готов к созданию обычного зашифрованного тома внутри файла-контейнера . Если вы станете перемещать курсор мыши внутри окна форматирования тома, начнется генерирование случайных данных. Это поможет сделать шифрование более надежным.

Изображение 12. Мастер создания томов, форматирование тома

VeraCrypt создаст файл с именем My Volume на рабочем столе . Это обычный контейнер VeraCrypt размером 250 Мб, в котором можно хранить важные файлы. VeraCrypt сообщит, когда процесс завершится.

Изображение 13. Том успешно создан

Шаг 15. Нажмите кнопку .

Изображение 14. Можно завершить мастер томов или создать новый том

Шаг 16. Нажмите кнопку [Выход] , чтобы закрыть Мастер создания томов VeraCrypt и вернуться в главное окно программы. (Если вы нажмете , VeraCrypt начнет создавать еще один том).

Теперь можете видеть файл-контейнер 250 Мб в том месте, которое указали ранее.

screenshot of VeraCrypt"s Volume Creation Wizard completion noticeИзображение 15. Новый файл-контейнер VeraCrypt на рабочем столе

4. Создание скрытого тома

В программе VeraCrypt скрытый том помещается в зашифрованный обычный том . О наличии скрытого тома нельзя просто догадаться. Даже когда ваш обычный том смонтирован , невозможно определить, существует ли внутри скрытый том, если не знать пароль к нему. Пароли для обычного и скрытого томов разные.

Скрытый том в некоторой степени похож на потайное отделение запертого чемодана. В самом чемодане вы храните файлы для декорации . Если они достанутся злоумышленнику (вместе с чемоданом), не случится большой беды. Самые важные файлы хранятся в потайном отделении. Смысл скрытого тома – сохранить в секрете само его существование (и, соответственно, все файлы, которые в нем находятся), даже если вам придется выдать пароль к обычному тому . Тот, кто требует пароль к вашим файлам, получает его, видит файлы и остается удовлетворенным. Чтобы этот прием работал – наши советы:

- Запишите в обычный том несколько секретных документов, которыми вы готовы рискнуть. Эта информация должна выглядеть достаточно важной, чтобы хранить ее в защищенном месте.

- Периодически обновляйте файлы в обычном томе. Создастся впечатление, словно вы действительно работаете с ними.

- Будьте готовы к тому, что злоумышленник в принципе может знать о скрытых томах. Главное: если вы правильно используете VeraCrypt, этот человек будет не в состоянии доказать существование скрытого тома.

Как упоминалось выше, скрытый том технически находится внутри обычного тома . Вот почему VeraCrypt иногда называет их соответственно "внутренним" и "внешним". К счастью, нет нужды монтировать внешний том, чтобы добраться до внутреннего. VeraCrypt позволяет оперировать двумя разными паролями: один открывает внешний обычный том , другой – внутренний скрытый том .

Как создать скрытый том

Есть два подхода к созданию скрытого тома . Оба они очень похожи на процесс создания обычного тома .

Обычный режим : сначала создаем обычный том , а потом внутри него скрытый том . (Как будто вы мастерите чемодан с потайным отделением).

Прямой режим : у вас уже есть обычный том , внутри которого вы создаете скрытый том . (Чемодан имеется, нужно добавить потайное отделение).

В нашем руководстве мы используем прямой режим . Если обычного тома у вас еще нет, просто выполните шаги по , а потом вернитесь сюда.

Шаг 1. Запустите VeraCrypt.

Изображение 1. Главное окно VeraCrypt

Нажмите кнопку [Создать том] , чтобы запустить мастер создания томов.

Изображение 2. Окно мастера создания томов

Шаг 2. Нажмите кнопку [Далее] .

Изображение 3. Выбор скрытого тома VeraCrypt

Шаг 4. Выберите вариант [Скрытый том VeraCrypt] .

Шаг 5. Нажмите кнопку [Далее] для дальнейшего выбора режима (обычный или прямой ).

Изображение 4. Выбор режима создания скрытого тома VeraCrypt

Шаг 6. Выберите вариант [Прямой режим] .

Шаг 7. Нажмите кнопку [Далее] , чтобы выбрать нужный файл-контейнер .

Изображение 5. Выбор местоположения тома VeraCrypt

Примечание. Убедитесь, что ваш обычный том размонтирован.

Шаг 8. Нажмите кнопку [Файл...] и выберите файл-контейнер .

Изображение 6. Выбор файла - существующего открытого тома VeraCrypt

Шаг 9. Выберите файл-контейнер.

Шаг 10. Нажмите кнопку [Открыть] .

Изображение 7. Выбран обычный том VeraCrypt

Шаг 11. Нажмите кнопку [Далее] , чтобы ввести пароль к существующему обычному тому.

Изображение 8. Ввод пароля для внешнего тома VeraCrypt

Шаг 12. Введите пароль, который вы использовали при создании обычного тома .

Шаг 13. Нажмите кнопку [Далее] чтобы подготовить этот обычный том к дополнению в виде скрытого тома .

Изображение 9. Обычный том VeraCrypt готов к скрытому тому

Шаг 14. Нажмите кнопку [Далее] для настройки параметров шифрования скрытого тома.

Изображение 10. Настройки шифрования для скрытого тома VeraCrypt

Шаг 15. Нажмите кнопку [Далее] для выбора размера скрытого тома.

Примечание. Оставьте параметры Алгоритм шифрования и Алгоритм хеширования для скрытого тома без изменений.

Изображение 11. Размер скрытого тома VeraCrypt

Как и при создании обычного тома , нужно помнить о количестве и типах файлов, которые вы планируете хранить в скрытом томе . Изображения и видео, например, могут быстро привести к переполнению контейнера VeraCrypt, если тот чересчур мал. Кроме того, оставьте немного места для декоративных файлов в обычном контейнере . Если вы выберете для скрытого тома максимально допустимый размер, вы не сможете добавлять файлы в обычный том . (В нашем примере мы создадим скрытый том объемом 200 Мб внутри обычного тома объемом 250 Мб. Это даст нам примерно 50 Мб места для декораций ).

Шаг 16. Введите размер тома, который собираетесь создать. Убедитесь, что выбрали правильное значение в килобайтах, мегабайтах, гигабайтах или терабайтах.

Шаг 17. Нажмите кнопку [Далее] для перехода к выбору пароля.

Изображение 12. Пароль для скрытого тома VeraCrypt

Теперь нужно выбрать пароль к скрытому тому , который должен отличаться от пароля к обычному тому . Напомним еще раз: используйте сложные пароли! Вам может оказаться полезной глава нашего руководства .

Совет. Если вы используете менеджер паролей , такой как KeePassX , и чувствуете вероятность того, что на вас могут оказать давление и получить доступ к обычному тому VeraCrypt , можете хранить пароль для внешнего (декоративного) обычного тома в KeePassX , а вот пароль к скрытому тому придется запомнить.

Шаг 18. Выберите пароль и введите его дважды.

Шаг 19. Нажмите кнопку [Далее] .

Изображение 13. Форматирование скрытого тома VeraCrypt

Примечание. По умолчанию предлагается система FAT . Она подойдет для большинства ситуаций и совместима с компьютерами Windows, Mac OS X и Linux. Но если вы намерены хранить файлы по 4 Гб и больше, вам лучше выбрать другую файловую систему . NTFS будет работать на компьютерах Windows и большинстве компьютеров Linux.

Программа VeraCrypt готова к созданию скрытого тома . Если вы наведете курсор мыши на окно Форматирование скрытого тома , начнется генерирование случайных данных, которые помогают сделать шифрование более надежным.

Шаг 20. Нажмите кнопку [Разметить] , чтобы начать создание скрытого тома.

Изображение 14. Форматирование скрытого тома VeraCrypt

Когда процесс завершится, вы увидите предупреждение о важности защиты скрытого тома при добавлении файлов в обычный том .

Изображение 15. Предупреждение VeraCrypt о защите скрытого тома

Важно. Это предупреждение связано с тем, как VeraCrypt маскирует наличие скрытого тома . При обычных обстоятельствах, когда вы открываете обычный том (внешний), и VeraCrypt, и Windows считают , что этот том занимает весь объем контейнера (в нашем примере около 250 Мб). На самом деле, мы создали скрытый том размером 200 Мб и оставили только 50 Мб пространства для "декоративных" файлов в обычном томе .) Если вы попытаетесь записать в обычный том файлы общим размером, допустим, 60 Мб, VeraCrypt не сообщит об ошибке. Если бы такое сообщение появлялось, злоумышленник мог бы узнать о существовании скрытого тома . Таким образом, 60 Мб будут записаны, а файлы внутри скрытого тома будут повреждены или удалены .

Другими словами, программа воплощает идею о том, что вы лучше потеряете свои данные в скрытом томе , чем о них узнает злоумышленник.

Всякий раз, когда добавляете "декоративные" файлы во внешний том , не забывайте включать защиту скрытого тома (конечно, придется вводить пароли как для скрытого тома , так и для обычного тома ). Если вы будете пользоваться этой опцией, VeraCrypt станет предупреждать вас о ситуациях, когда копирование файлов в обычный том начнет представлять угрозу содержимому скрытого тома . (Обратите внимание: если кто-нибудь наблюдает за тем, как вы вводите оба пароля, это также будет свидетельствовать о наличии скрытого тома , так что вводите пароли только в одиночестве или в присутствии людей, которым полностью доверяете).

Конкретные шаги о защите скрытого тома описываются

Шаг 21. Нажмите кнопку и увидите сообщение, что скрытый том создан.

Изображение 16. Скрытый том VeraCrypt создан

Шаг 22. Нажмите кнопку , чтобы вернуться в главное меню программы.

Теперь можно хранить файлы в скрытом томе . О его существовании не узнает даже тот, кто получит пароль к обычному тому .

5. Использование томов VeraCrypt

В этой части мы расскажем о том, как использовать обычный и скрытый тома VeraCrypt в Windows.

5.1. Монтирование тома

Понятие смонтировать в программе VeraCrypt означает "открыть том для использования". Когда том успешно смонтирован, он отображается в системе как подключенный портативный диск. Вы можете просматривать, создавать, изменять, удалять папки и файлы на этом диске. Когда закончите работу, размонтируйте том, и новый "диск" исчезнет из системы. Монтировать скрытый том можно точно так же, как и обычный том. В зависимости от введенного пароля VeraCrypt определит, какой том нужно монтировать: обычный или скрытый.

Как cмонтировать том:

Шаг 1. Откройте VeraCrypt. Появится главное окно программы.

Шаг 2. Выберите любую букву диска в главном окне VeraCrypt .

Изображение 1. Главное окно VeraCrypt с выбранным диском

Примечание. В нашем примере том будет смонтирован как диск F:. Вы можете выбирать любую букву всякий раз, как монтируете том.

Шаг 3. Нажмите кнопку Файл…] и найдите свой файл-контейнер VeraCrypt.

Изображение 2. Выбор файла-контейнера VeraCrypt

Шаг 4. Нажмите кнопку [Открыть] , чтобы вернуться в главное окно VeraCrypt . Место вашего файла-контейнера будет отображаться слева от кнопки [Файл...] .

Изображение 3. Главное окно VeraCrypt с выбранным контейнером

Шаг 5. Нажмите кнопку [Смонтировать] , чтобы ввести пароль.

*Изображение 4. Окно ввода пароля

Шаг 6. Введите пароль в поле Пароль .

Если в контейнере есть скрытый том , выберите один из вариантов:

Шаг 7. Нажмите , чтобы смонтировать том.

Если пароль для тома VeraCrypt окажется неправильным, VeraCrypt предложит повторить. Если пароль верный, VeraCrypt смонтирует ваш зашифрованный том.

Изображение 5. Главное окно VeraCrypt со смонтированным томом

Шаг 8. Войдите в смонтированный том.

Есть два способа это сделать:

- Дважды щелкните по выделенной строке в главном окне VeraCrypt (см. выше).

- Дважды щелкните по соответствующей букве (в нашем примере F: ) из раздела Этот компьютер , как показано на изображении ниже.

Изображение 6. Доступ к тому VeraCrypt через "Этот компьютер .

Том на изображении ниже пока пуст. После записи файлов они будут доступны всякий раз после монтирования тома.

Изображение 7. Внутри смонтированного тома VeraCrypt

Этот виртуальный диск выглядит и используется как внешнее устройство хранения данных – но полностью зашифрованное. Вы можете открывать и копировать файлы, как с USB-флешкой. Например, можно перетаскивать файлы мышью или сохранять их на новый "диск" прямо из приложения. При копировании, перемещении или сохранении файла в смонтированном томе этот файл автоматически шифруется. Когда вы извлекаете файл из тома VeraCrypt, он автоматически расшифровывается. Если компьютер неожиданно выключится, зашифрованный том окажется вне доступа до тех пор, пока не будет смонтирован снова.

ВАЖНО. Пока ваш том VeraCrypt смонтирован, файлы внутри него не защищены и доступны каждому, кто в этот момент доберется до вашего компьютера. Чтобы защитить важные данные, размонтируйте том, если перестали с ним работать. Помните об этом, когда отлучаетесь от компьютера, а также при вероятности кражи или изъятия устройства. Оставлять смонтированный том – все равно что оставлять дверцу сейфа широко открытой. Если вы выключите или перезагрузите компьютер, когда том смонтирован, он станет недоступен, пока его не смонтируют снова. Есть смысл попрактиковаться в этих действиях, добиваясь быстроты.

Совет. Простого нажатия на кнопку [Выход] недостаточно для полного выхода из программы.

5.2. Размонтирование тома

Понятие размонтировать в программе VeraCrypt означает "сделать том недоступным".

Шаг 1. В главном окне VeraCrypt выберите смонтированный том.

Изображение 1. Выбор обычного тома для размонтирования

Шаг 2. Нажмите кнопку Размонтировать] , чтобы размонтировать том VeraCrypt .

Чтобы увидеть содержимое обычного тома после размонтирования, нужно смонтировать том заново.

ВАЖНО. Убедитесь, что размонтировали все тома VeraCrypt перед тем, как:

- Вытащить USB-устройство, на котором находится контейнер (если вы держите контейнер на USB-устройстве).

- Отправить компьютер в режим ожидания или гибернации .

- Оставить компьютер без присмотра.

- Оказаться в ситуации, когда вероятность потери, кражи или изъятия компьютера выше обычной.

Шаг 3. Щелкните правой кнопкой мыши по значку VeraCrypt в правом нижнем углу экрана Windows и выберите в меню [Выход] , чтобы окончательно выйти из программы.

Изображение 2. Выход из VeraCrypt

Совет. Когда используете установленную в системе версию VeraCrypt (в отличие от ), обычного закрытия главного окна VeraCrypt путем нажатия кнопки [Выход] недостаточно для полного закрытия программы.

Новое в версии 1.23-Hotfix-2 (Windows)

Windows:

- Исправлена уязвимость низкого уровня риска, унаследованная от TrueCrypt, которая позволяла прочитать 3 байта стека памяти ядра (в редких случаях дополнительно 25 байт).

- Обнаружил Тим Гаррисон.

- Отключено быстрое форматирование при создании файловых контейнеров из командной строки. Добавлен параметр /quick для принудительного включения функции в случае необходимости.

- Добавлен параметр /nosizecheck для отключения проверки размера контейнера во время создания контейнера.

- Данная мера позволяет обойти ошибку в Microsoft Distributed File System (DFS).

Новое в версии 1.23

- VeraCrypt теперь совместим со стандартной конфигурацией EFI SecureBoot для системного шифрования.

- Исправлены проблемы шифрования системы EFI на некоторых компьютерах (например, HP, Acer).

- Добавлена поддержка системного шифрования EFI в Windows LTSB.

- Реализована совместимость системного шифрования с обновлением Windows 10 с использованием механизма ReflectDrivers

- Расшировка раздела EFI Rescue Disk выполняется корректно, если Windows Repair перезаписал первый раздел сектора.

- Добавлен параметр драйвера в пользовательском интерфейсе, чтобы явно разрешить дефрагментатору Windows 8.1 и Windows 10 видеть зашифрованные VeraCrypt диски.

- Добавлена внутренняя проверка встроенной подписи двоичных файлов, чтобы защититься от некоторых типов атак.

- Исправлена работа Secure Desktop для избранных объектов, установленных при входе в Windows 10 при некоторых обстоятельствах.

- Добавлено предупреждающее сообщение об усечении текста, вставленный в поле пароля, если его длина превышает максимальное значение.

- Внедрен механизм выбора языка в начале установки, чтобы сделать его проще для международных пользователей.

- Добавлена проверка размера контейнера файла во время создания.

- Кнопки Исправить внизу не отображаются, когда пользователь устанавливает большой системный шрифт в Windows 7.

- Устранены проблемы совместимости с некоторыми драйверами дисков, которые не поддерживают IOCTL_DISK_GET_DRIVE_GEOMETRY_EX ioctl.

Mac OS X

- Добавлена поддержка вставки значений в поля пароля с помощью клавиатуры (CMD + V и CMD + A теперь работает правильно).

- При выполнении резервного копирования заголовка тома автоматически используется встроенный заголовок резервной копии, если произошел сбой главного заголовка.

- Внедрен интерфейс тестирования для алгоритмов PRF Hash и PKCS-5 PRF.

- Запрещено закрытие диалогового окна ожидания перед завершением соответствующей операции. Данная мера позволяет исправить сбой в Lubuntu 16.04.

- Добавлен CheckBox в диалоговом окне настроек монтирования, чтобы принудительно использовать встроенный заголовок резервной копии во время установки.

При выполнении резервного копирования заголовка тома автоматически используется встроенный заголовок резервной копии, если произошел сбой главного заголовка.

Внедрен интерфейс тестирования для алгоритмов PRF Hash и PKCS-5 PRF. - Убрано ограничение защиты скрытых томов на диске с размером сектора более 512 байт.

VeraCrypt - бесплатный инструмент для шифрования «на лету», форк закрытого проекта TrueCrypt с открытым исходным кодом.

Методы шифрования идентичны Truecrypt: Вы можете создавать индивидуальные контейнеры и монтировать их как виртуальные диски, храня при этом файлы в зашифрованном виде.

Создав контейнер с помощью мастера и смонтировав его как диск, Вы можете свободно перемещать файлы на диск, при этом они будут зашифровываться.

VeraCrypt можно использовать для USB устройств флеш-памяти. Вы можете зашифровывать флешки полностью, а можете создать отдельный контейнер на носителе. Во втором случае Вам нужно будет монтировать контейнер как отдельное хранилище каждый раз, когда Вы подключаете флеш-диск к компьютеру.

Надежное шифрование с помощью VeraCrypt

Вы можете использовать файлы из контейнеров напрямую при использовании VeraCrypt. Когда к файлу имеют доступ другие программы, части файлы дешифруются с помощью ключа, созданного при шифровании или во время создания контейнера. Файлы не расшифровываются целиком - VeraCrypt расшифровывает и помещает в память только ту часть файла, с которой ведется работа в конкретный момент времени. При переходе к другой части файла, эта конкретная часть расшифровывается, а используемая ранее зашифровывается после сохранения изменений на диске.

За счет этого шифрование является более надежным, чем в Truecrypt. Усиленная безопасность вызывает небольшую задержку только при открытии зашифрованных разделов без какого-либо влияния на производительность во время использования приложения. Данный подход значительно затрудняет доступ злоумышленника к зашифрованным данным. Кроме того, начиная с версии 1.12 в VeraCrypt используется персональный коэффициент количества итераций (Personal Iterations Multiplier, PIM), который также улучшает безопасность.

Таким образом, VeraCrypt предоставляет более мощную защиту конфиденциальных данных, чем Truecrypt. Инструмент поддерживает монтирование контейнеров TrueCrypt.

Для предотвращения несанкционированного доступа к системе и данным в Windows 7/10 предусмотрена возможность установки пароля, в том числе графического, однако такой способ защиты не может считаться сколь либо надежным. Пароль от локальной учетной записи легко может быть сброшен сторонними утилитами, а самое главное, ничто не мешает получить доступ к файловой системе, загрузившись с любого LiveCD со встроенным файловым менеджером.

Чтобы защитить свои данные по-настоящему, необходимо использовать шифрование. Для этого сгодится и встроенная функция BitLocker, но лучше воспользоваться сторонними программами. Долгое время наиболее предпочтительным приложением для шифрования данных был TrueCrypt, однако в 2014 году его разработчики свернули проект, заявив, что программа не является более безопасной. Вскоре, однако, работа над ним была возобновлена, но уже новой командой, да и сам проект получил новое имя. Так на свет появился VeraCrypt.

По сути, VeraCrypt это усовершенствованная версия TrueCrypt и именно эту программу мы предлагаем использовать для защиты вашей информации. В приведенном примере мы задействуем VeraCrypt «по максимуму», зашифровав с ее помощью весь жесткий диск с системным и пользовательским разделами. Такой способ шифрования имеет определенные риски – есть доля вероятности, пусть и очень небольшая, что система не сможет загрузиться, поэтому прибегать к нему советуем только тогда, когда это действительно вам нужно.

Установка и базовая настройка VeraCrypt

Процедура установки VeraCrypt ничем не отличается от инсталляции других программ, за одним лишь исключением. В самом начале вам будет предложено выбрать между режимами установки Install или Extract .

В первом случае программа будет внедрена в ОС, что позволит вам подключать зашифрованные контейнеры и шифровать сам системный раздел. Режим Extract просто распаковывает исполняемые файлы VeraCrypt, позволяя использовать его как портативное приложение. Часть функций, в том числе шифрование диска с Windows 7/10, при этом становится недоступной.

Сразу после запуска зайдите в меню Settings – Language , так как по умолчанию программа устанавливается на английском языке.

Шифрование диска

Несмотря на кажущуюся сложность задачи, все очень просто. Выберите в меню «Система» опцию «Зашифровать системный раздел/диск».

В открывшемся окне мастера в качестве метода выберите «Обычный» (этого достаточно), область шифрования – весь диск.

По завершении поиска скрытых секторов (процедура может занять продолжительное время), укажите число операционных систем и…

алгоритм шифрования (здесь все лучше оставить по умолчанию).

Примечание: если во время поиска скрытых секторов Windows перестанет отвечать, перезагрузите ПК принудительно и в следующий раз пропустите этот этап, выбрав «Нет».

Придумайте и введите в поля пароль.

Хаотично перемещая мышь, сгенерируйте ключ и нажмите «Далее».

На этом этапе программа предложит создать VRD – диск восстановления и записать его на флеш- или оптический носитель.

Когда на экране появится запрос на выполнение пре-теста шифрования системы, нажмите «Тест».

Потребуется перезагрузка компьютера. После включения ПК появится экран загрузчика VeraCrypt. Здесь вам нужно будет ввести придуманный пароль и PIM – количество итераций шифрования. Если вы раньше нигде не вводили PIM, просто нажмите ввод, значение опции будет установлено по умолчанию.

Спустя несколько минут Windows загрузится в обычном режиме, но при этом на рабочем столе появится окошко Pretest Completed – предварительное тестирование выполнено. Это означает, что можно приступать к шифрованию. Нажмите кнопку «Encrypt» и подтвердите действие.

Процедура шифрования будет запущена. Она может занять длительное время, все зависит от размера диска и его заполненности данными, так что наберитесь терпения и ждите.

Примечание: если на диске имеется шифрованный раздел EFI, что характерно для последних версий ПК, в начале шифрования вы можете получить уведомление «Похоже, Windows не установлена на диске…». Это означает, что зашифровать такой диск с помощью VeraCrypt не получится.

После того как все содержимое диска будет зашифровано, окно загрузчика VeraCrypt станет появляться каждый раз при включении компьютера и каждый раз вам нужно будет вводить пароль, другим способом получить доступ к зашифрованным данным нельзя. С расшифровкой диска все намного проще. Все, что вам нужно будет сделать, это запустить программу, выбрать в меню «Система» опцию «Перманентно расшифровать системный раздел/диск» и проследовать указаниям мастера.

VeraCrypt - бесплатное программное обеспечение для компьютера, используемое для шифрования «на лету». Работает под управлением операционных систем Microsoft Windows, Mac OS X и Linux.

VeraCrypt является бесплатным и открытым проектом, который был начат 22 июня 2013 в качестве форка . Запущен и поддерживается французом Mounir Idrassi, основателем компании IDRIX, в том числе в настоящее время, после того как 28 мая 2014 было объявлено о прекращении поддержки программы .

По утверждению разработчиков, в VeraCrypt реализован ряд усовершенствований в области безопасности по сравнению с .

VeraCrypt, так же как и поддерживает возможность отрицаемого шифрования, позволяя создать внутри зашифрованного тома ещё один, «скрытый том». Дополнительно, версия VeraCrypt для Microsoft Windows позволяет создавать и выполнять скрытый экземпляр операционной системы Microsoft Windows, чьё наличие так же можно правдоподобно отрицать.

В документации VeraCrypt перечислен ряд способов, которыми эта возможность могла бы оказаться скомпрометированной (например утечка данных через временные файлы на незашифрованном диске) и возможные способы борьбы с этой проблемой.

VeraCrypt поддерживает параллельную работу на многопроцессорных и многоядерных системах. VeraCrypt умеет использовать аппаратное ускорение шифрования, доступное на процессорах, реализующих набор инструкций AES-NI. Эти меры увеличивают производительность VeraCrypt.

Схема шифрования VeraCrypt

- Алгоритмы

VeraCrypt может использовать следующие алгоритмы шифрования AES, Serpent, и Twofish. Дополнительно доступны 5 комбинаций этих алгоритмов: AES-Twofish, AES-Twofish-Serpent, Serpent-AES, Serpent-Twofish-AES и Twofish-Serpent. В Windows-версии дополнительно доступны алгоритмы шифрования Camellia, Кузнечик и Магма.

Используемые криптографические хеш-функции: RIPEMD-160, SHA-256, SHA-512 и Whirlpool. В версии для Windows дополнительно доступна хеш-функция Стрибог.

Приказ 343 почта. Приказ по почте россии. Последствия неявки в суд по повестке

Приказ 343 почта. Приказ по почте россии. Последствия неявки в суд по повестке Как поставить пароль на папку в компьютере с Windows без программ и с ними

Как поставить пароль на папку в компьютере с Windows без программ и с ними Pluton – бесплатный одностраничный шаблон на Bootstrap HTML5

Pluton – бесплатный одностраничный шаблон на Bootstrap HTML5 История ZX Spectrum: Мифы и реальность Новый спектрум

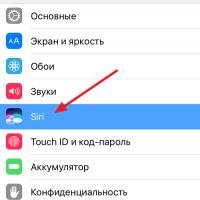

История ZX Spectrum: Мифы и реальность Новый спектрум Голосовой помощник Siri от Apple Функции сири на айфон 6s

Голосовой помощник Siri от Apple Функции сири на айфон 6s Как выполнить откат до предыдущей версии iOS?

Как выполнить откат до предыдущей версии iOS? Разблокировать iPad за четыре дня

Разблокировать iPad за четыре дня